La sicurezza delle informazioni è tema di grande importanza, soprattutto in ambito aziendale. È necessario prevedere dei sistemi di contrasto per l’accesso, la violazione, l’alterazione o il furto di tutti quei dati sensibili, commerciali, strategici o che comunque costituiscono un patrimonio per l’azienda che li possiede.

Una delle tecniche perpetrate dagli hacker per violare i sistemi di controllo e di difesa delle informazioni è il social engineering, una tecnica che si deve riconoscere ed evitare.

Definizione

L’ingegneria sociale (social engineering) è lo studio del comportamento individuale di una persona al fine di rubare informazioni. I dati da carpire possono non riguardare direttamente la vittima del tutto inconsapevole delle manipolazioni dell’ingegnere sociale. L’individuo bersaglio serve solo per ricavare informazioni attinenti l’accesso e la gestione di risorse finanziarie o dati sensibili.

Fasi e finalità degli attacchi

Una attacco di social engineering solitamente si articola in tre fasi:

- La fase uno detta footprinting è orientata alla raccolta di informazioni sulla vittima designata al fine di recuperare dati personali di contatto.

- La seconda fase mira alla verifica della veridicità e accuratezze di tali informazioni personali cercando se possibile di arrivare a quelle più attendibili e sicure per contattare la vittima.

- La terza fase è costituita dall’affinamento dello stile vocale della persona si vuole incarnare: tipicamente si cerca di evitare in tutti i modi l’utilizzo di espressioni dialettali e di essere naturale, utilizzando un tono neutro e cortese. Gli appunti e i dati della fase uno servono per rispondere ad eventuali domande di controllo della vittima.

- L’ultima fase è ovviamente l’attacco vero e proprio e la sottrazione di dati da un sistema informatico.

Altre tecniche

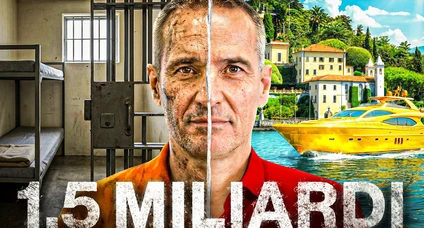

Le modalità di raggiro della vittima possono essere molteplici. Alcune di queste sono descritte da Kevin Mitnick, famoso hacker condannato per le sue scorrerie informatiche ed attualmente CEO dell’azienda di consulenza e sicurezza informatica chiamata Mitnick Security Consulting LLC. La “conoscenza” approfondita di Mitnick è raccolta anche in un libro l’arte dell’inganno da cui abbiamo tratto altre tre tecniche possibili per ottenere informazioni e chiavi di accesso ai sistemi informativi che è bene saper riconoscere:

- rovistare nella spazzatura in cerca di foglietti con appuntate delle password, o comunque in cerca di recapiti telefonici indirizzi; questo tipo di dato va eliminato con apposite distruggi documenti.

- fare conoscenza con la vittima, fingendo di essere un incompetente informatico e chiedendo lumi al malcapitato come se fosse un esperto;

- spacciarsi per un addetto della compagnia che vende i programmi utilizzati, dicendo che è necessario installare una patch al sistema.

Per l'immagine ringraziamo Social-Engineer.org.

Social engineering e Pmi

Un altro sistema spesso utilizzato dai malintenzionati è costituito dal prendere a bersaglio le segreterie e gli assistenti di manager e direttori. Per il tipo particolare di lavoro svolto questo tipo di impiegati ha spesso accesso alle risorse e dati del proprio responsabile e li usa “in sua vece” quando la delega viene concessa oltre ogni limite. La finta amicizia verso segretarie assistenti permette all’ingegnere sociale di arrivare a login e password di accesso di un profilo di utenza solitamente piuttosto elevato, caratterizzato da accessi privilegiati, viste più ampie sui dati e soprattutto possibilità di azioni e cancellazioni più estese. Paradossalmente l’obiettivo primario sono proprio le login di amministratore di sistema che ovviamente costituiscono dei veri passe-partout informatici.

Il social engineering è anche utilizzato per fini di spionaggio industriale nelle PMI, con un giro d’affari di 210 milioni di euro genericamente definito come “black market”. Lo spionaggio infatti ha come bersaglio principale proprio le risorse umane, considerate in assoluto l’anello debole del sistema azienda, perché più vulnerabili e disattente rispetto alle specifiche tecnologie. Mancano policy comportamentali che indichino i criteri della sicurezza aziendale.

Ne sono un valido esempio manager e dirigenti di PMI si trovano a parlare al cellulare o di persona di questioni aziendali in luoghi pubblici (palestre, treni, aerei). Un recente sondaggio di Symantech ha evidenziato soprattutto in ambito piccole e medie imprese, l’esigenza di trattare quotidianamente dati di natura confidenziale e riservata, attraverso mezzi e strumenti tecnologici e non, esponendoli all’accesso indebito. Lo stesso rapporto indica per oltre un terzo delle imprese intervistate, il mancato utilizzo di regole di Policy (regole comportamentali verso i dipendenti) volte a garantire una opportuna sicurezza aziendale.

Nelle Pmi oltre l’85% non ha in organico un responsabile della sicurezza che è preposto alla sua implementazione in termini fisici, logici organizzativi e procedurali. Preoccupante è anche la percezione del problema: Il 93% delle aziende e dei titolari intervistati si dice soddisfatto del livello di sicurezza raggiunto e delle misure di protezione adottate, il 92% si considera sicuro da qualsiasi attacco esterno ed il 65% è illusoriamente convinto che saprebbe riconoscere un qualsivoglia caso di spionaggio aziendale-industriale, condotto ai danni della propria impresa. Tuttavia probabilmente nessuno di loro conosce il significato di ingegneria sociale, né sa riconoscerlo.

I mezzi di contrasto principali sono costituiti da una terna di misure: una adeguata formazione e training per tutte le risorse umane dell’azienda, misure specifiche tecnologiche e l’assunzione di un security manager.